Die digitale Bedrohungslandschaft entwickelt sich unaufhörlich weiter und stellt Unternehmen sowie staatliche Organisationen vor immer komplexere Herausforderungen. Eine der gefährlichsten Bedrohungsakteure ist die russischsprachige Hackergruppe Nebulous Mantis, die seit Mitte 2022 mit dem Remote-Access-Trojaner (RAT) RomCom aktiv ist. Dabei richtet sich die Gruppe gezielt gegen kritische Infrastrukturen, Regierungsstellen und verteidigungsnahe Organisationen mit Verbindungen zur NATO. Die Bedrohung wird durch ihre Nutzung mehrstufiger Infektionsketten und hochentwickelter Verschleierungstechniken enorm gesteigert. Das gezielte Vorgehen von Nebulous Mantis unterstreicht das Gefahrenpotenzial solcher ausgeklügelten Cyberangriffe im internationalen Sicherheitskontext.

RomCom RAT fungiert als Herzstück der Angriffsstrategie von Nebulous Mantis. Diese Schadsoftware ist in der Lage, mithilfe von Living-Off-The-Land-Taktiken auf bereits vorhandene Systemfunktionen zurückzugreifen und so ihre Spuren zu verwischen. Die Kommunikation mit den Command-and-Control-Servern erfolgt verschlüsselt, was die Erkennung und Abwehr zusätzlich erschwert. Ein weiteres Charakteristikum ist die Nutzung sogenannter Bulletproof Hosting-Dienste, welche dafür bekannt sind, Malware-Infrastrukturen gegen Abschaltungen besonders resilient zu machen. Die Gruppe greift hierbei auf Hosting-Plattformen wie LuxHost und Aeza zurück.

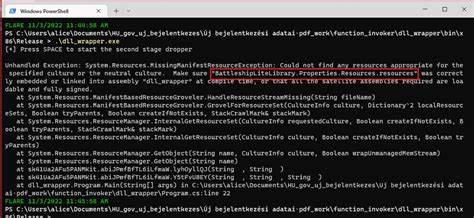

Durch die Nutzung solcher Dienste gelingt es Nebulous Mantis, für lange Zeit unerkannt operative Netzwerke aufzubauen und aufrechtzuerhalten. Die Angriffe beginnen häufig mit Spear-Phishing-E-Mails, welche gezielt bei bestimmten Organisationen und Einzelpersonen ins System eingeschleust werden. Waffenartige Dokument-Links sind dabei ein bewährtes Mittel, um die Malware unbemerkt zu verbreiten. Das initiale Modul, welches als erste Stufe installiert wird, ist eine DLL-Datei von RomCom, die Verbindung zum C2-Server aufnimmt, um weitere Schadprogramme nachzuladen. Auffällig ist hier die Verwendung des InterPlanetary File System (IPFS) als Übertragungsweg für zusätzliche Payloads.

Dieser originelle Ansatz erhöht die Robustheit der Infektion und erschwert eine klassische Netzwerküberwachung. Nach dem Download weiterer schadhafter Module aktiviert sich eine finale Schadsoftware, die in C++ programmiert ist und über weitreichende Funktionen verfügt. Dazu zählt beispielsweise das Ausspähen von Zugangsdaten, die Erfassung von Systeminformationen und die Durchführung von aktiven Befehlen. Mit dem Befehl tzutil ermittelt die Malware die Zeitzone des infizierten Systems. Diese Information dient dazu, Angriffshandlungen optimal auf die Arbeitszeiten des Opfers abzustimmen oder zeitbasierte Sicherheitsmaßnahmen zu umgehen.

Neben der Rekonstruktion von Systemdetails greift RomCom tief in die Windows-Registry ein und nutzt COM-Hijacking, um seine Persistenz dauerhaft zu sichern. Im weiteren Verlauf werden Netzwerkstrukturen wie Active Directory erfasst und Bewegungen innerhalb der Zielumgebung durchgeführt, um den Zugriff auf weitere Systeme zu ermöglichen. Dabei sammeln die Angreifer neben sensiblen Dateien auch Konfigurationsdaten und Backup-Dateien von Microsoft Outlook, deren Inhalte wertvolle Informationen für Spionage- und Sabotagezwecke bieten können. Die Steuerung und Überwachung der kompromittierten Geräte erfolgt über ein dediziertes Kommando- und Kontrollpanel, das den Angreifern eine umfassende Kontrolle über die infizierten Systeme erlaubt. Mehr als 40 Fernsteuerungsbefehle können ausgeführt werden, wodurch ein breites Spektrum an Datenbeschaffungs- und Manipulationsmaßnahmen ermöglicht wird.

Die umfangreiche Befehlsvielfalt zeugt von der Professionalisierung der Angriffstechniken und der ausgefeilten Infrastruktur hinter Nebulous Mantis. Nebulous Mantis zeichnet sich durch ein hohes Maß an operativer Disziplin aus. Das Vorgehen ist darauf ausgelegt, möglichst unauffällig zu bleiben und gleichzeitig eine intensive Sammlung wertvoller Informationen zu gewährleisten. Diese Balance spricht für eine mögliche staatliche Förderung oder zumindest eine enge Verzahnung mit hochentwickelten Cyberkriminalitätsnetzwerken. Die zielgerichteten Attacken auf NATO-verbundene Sicherheitsstrukturen unterstreichen die geopolitische Brisanz dieses Akteurs.

Eine bemerkenswerte Kampagne von RomCom wurde von der britischen Sicherheitsfirma Bridewell entdeckt. Hier nutzte der Angreifer Kundenfeedback-Portale externer Organisationen, um Phishing-E-Mails zu verbreiten. Die Zielbranchen waren der Einzelhandel, die Gastronomie und die kritische nationale Infrastruktur. Die Angriffe waren hochgradig getarnt, indem legitime Plattformen wie Google Drive und Microsoft OneDrive imitierten Domains zum Einsatz kamen. Über diese Kanäle gelang es, ausführbare Downloader unter dem Vorwand von PDF-Dokumenten auf die Systeme zu schleusen.

Das Netzwerk der Operatoren hinter den Angriffen wird unter anderem von einem Akteur mit dem Codenamen LARVA-290 betrieben, der für die Verwaltung der Infrastruktur verantwortlich ist. Spannend ist der Zusammenhang zu einer weiteren Gruppe namens Ruthless Mantis, die im Gegensatz zu Nebulous Mantis eher finanziell motiviert agiert und Ransomware-Attacken durchführt. Ruthless Mantis arbeitet mit Affiliate-Programmen und verwendet ebenfalls hochentwickelte Tools und Taktiken, was auf eine gewisse Verwobenheit in der russischen Untergrundszene hindeutet. Die Bedrohung durch Nebulous Mantis verdeutlicht die wachsende Komplexität moderner Cyberangriffe auf kritische militärische und politische Zielstrukturen. Von Spear-Phishing über modulare Malware bis zu ausgefeilten Kommunikationswegen via IPFS reicht das Spektrum der eingesetzten Techniken.

Die Vertrauensstellung der Opfer wird durch die Nutzung legitimer Plattformen und das Einsetzen minimaler digitaler Spuren maximal ausgenutzt. Für betroffene Organisationen und Sicherheitsverantwortliche bedeutet dies eine erhebliche Herausforderung, da herkömmliche Schutzmechanismen oft nicht ausreichen, um solche zielgerichteten und professionell orchestrierten Angriffe zu verhindern. Die Erkenntnisse zu Nebulous Mantis sollten als Aufforderung verstanden werden, Sicherheitssysteme strategisch zu überprüfen und zu verstärken. Ein umfassender Schutz erfordert die Integration von Bedrohungsdidaktik, moderner Erkennungstechnologie und einer schnellen Reaktionsfähigkeit, um die komplexen Angriffsvektoren effektiv abzuwehren. Zudem zeigt der Fall Nebulous Mantis exemplarisch, wie politische Spannungen sich in Angriffswellen im Cyberraum manifestieren.

Die Angriffe auf NATO-nahe Ziele spiegeln die strategische Bedeutung von Cyberoperationen in geopolitischen Machtspielen wider. Darüber hinaus illustriert die technische Ausstattung und Methodik der Gruppe den Trend hin zu einem professionellen Angriffsgeschäft, welches über bloße Cyberkriminalität hinausgeht und zunehmend staatliche Interessen bedient. Die kontinuierliche Weiterentwicklung der Malware und die Anpassung der Infrastruktur durch Nebulous Mantis verdeutlichen die Dynamik und Innovationskraft solcher Bedrohungsgruppen. Dadurch wird die Verteidigung gegen diese Angriffe immer schwieriger, zumal die Gruppe recht geschickt darin ist, ihre Aktivitäten zu verschleiern und Sicherheitsmechanismen zu umgehen. Insgesamt zeigt der Fall, wie wichtig internationale Zusammenarbeit und Informationsaustausch im Bereich der Cyberabwehr sind.

Die länderübergreifende Natur der Angriffe auf NATO-nahe Institutionen verlangt koordinierte Gegenmaßnahmen und eine gemeinsame Sicherheitsstrategie. Nur durch die Bündelung von Ressourcen, technischen Fähigkeiten und Wissen kann der Bedrohung durch Gruppen wie Nebulous Mantis nachhaltig begegnet werden. Für alle Betreiber kritischer Systeme ist es essenziell, sich dieser Bedrohung bewusst zu sein, präventive Maßnahmen umzusetzen und auf modernste Sicherheitslösungen zu setzen. Gleichzeitig muss die Sensibilität für Social-Engineering-Techniken wie Spear-Phishing geschärft werden, da diese als Einstiegstor in die vermeintlich gut geschützten Systeme dienen. Abschließend lässt sich festhalten, dass Nebulous Mantis mit seiner komplexen Angriffsmethodik ein signifikantes Risiko für NATO-nahe Einrichtungen darstellt.

Die Kombination aus technischer Raffinesse, taktischer Flexibilität und operativer Disziplin macht diese Gruppe zu einem der gefährlichsten Akteure im aktuellen Cyber-Bedrohungsumfeld. Die Analyse ihrer Vorgehensweise liefert wertvolle Erkenntnisse für die Entwicklung effektiver Gegenmaßnahmen und die Stärkung der digitalen Resilienz in einem zunehmend vernetzten und geopolitisch dynamischen Umfeld.