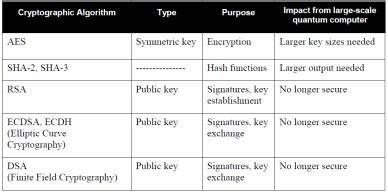

In einer Welt, die zunehmend von digitalen Technologien durchdrungen ist, spielt die Sicherheit der Kommunikation eine zentrale Rolle. Die bisher bewährten kryptographischen Verfahren wie RSA und elliptische Kurven basieren auf mathematischen Problemen, die aktuelle klassische Rechner kaum lösen können. Doch mit dem Fortschritt der Quantencomputer-Technologie steht diese Grundlage vor einer tiefgreifenden Bedrohung, da Quantenalgorithmen wie Shors Algorithmus herkömmliche Verschlüsselungsmethoden binnen kürzester Zeit brechen können. Gegen diese Herausforderung wurde FrodoKEM entwickelt – ein konservativer und quantensicherer Schlüssel-Encapsulation-Mechanismus (KEM), der besonders auf Robustheit und langfristige Sicherheit setzt.FrodoKEM basiert auf dem Learning with Errors (LWE)-Problem, das im Bereich der Gitternetz-basierenden Kryptographie eine fundamentale Rolle spielt.

Anders als einige andere vorgeschlagene Algorithmen setzt FrodoKEM nicht auf strukturierte Gitter, wie sie beispielsweise bei ML-KEM der Fall sind. Stattdessen verwendet es unstrukturierte Gitter, die ohne zusätzliche algebraische Eigenschaften auskommen. Diese Einfachheit minimiert potenzielle Schwachstellen, die durch die komplexeren algebraischen Strukturen der alternativen Ansätze entstehen könnten. Auch wenn dadurch eine größere Schlüssellänge und etwas höhere Rechenzeiten erforderlich sind, wird dafür die Sicherheit auf besonders solide Füße gestellt.Das Grundprinzip des LWE-Problems besteht darin, ein lineares Gleichungssystem mit hinzugefügtem Fehler zu lösen – eine mathematische Herausforderung, die als schwierig gilt, selbst für mächtige Quantencomputer.

Durch diese Eigenschaft wird FrodoKEM als besonders resistent gegenüber zukünftigen Angriffsmethoden eingestuft. Die Schwierigkeiten beim Lösen solcher Probleme machen FrodoKEM zu einer zukunftssicheren Alternative, die gegen die potenziellen Fähigkeiten von Quantencomputern gewappnet ist.Der praktische Einsatz von FrodoKEM folgt dem etablierten Muster eines Schlüsselverteilungsverfahrens: Der Empfänger generiert zunächst ein Schlüsselpaar aus öffentlichem und privatem Schlüssel. Der Sender kapselt daraufhin einen Sitzungsschlüssel mithilfe des öffentlichen Schlüssels ein und sendet das Ergebnis als Chiffretext zurück. Der Empfänger entschlüsselt diese Nachricht wieder mit seinem privaten Schlüssel und beide Parteien teilen sich nun einen geheimen Schlüssel, der anschließend für symmetrische Verschlüsselung genutzt werden kann.

Dieses Verfahren stellt sicher, dass vertrauliche Informationen im Internet, bei Banktransaktionen oder in sensiblen staatlichen Anwendungen geschützt bleiben.Die Entscheidung gegen strukturierte Gitter beruht auf der Vorsicht vor zukünftigen, derzeit noch unbekannten Angriffspunkten. Zwar sind strukturierte Gitterschemata oft schneller und benötigen weniger Speicherplatz, doch könnte die zusätzliche algebraische Struktur Ziel von neuen Kryptoanalysen werden. FrodoKEM hingegen steht für eine konservative, auf Sicherheit ausgelegte Strategie, die eventuelle Schwachstellen in komplexeren Strukturen wirksam vermeidet.Neben der theoretischen Sicherheit überzeugt FrodoKEM auch durch eine durchdachte und einfache Implementierung.

Die Verwendung von Standard-Matrixoperationen mit Ganzzahlen modulo einer Potenz von zwei erleichtert die Programmierung und reduziert gleichzeitig die Angriffsfläche für Seitenkanalattacken. Damit wird neben mathematischer Sicherheit auch der praktische Schutz der Implementierung gewährleistet, was in sicherheitskritischen Anwendungen von großer Bedeutung ist.Im Vergleich zu anderen Post-Quanten-Verfahren wie ML-KEM oder dem codebasierten Classic McEliece zeigt sich, dass FrodoKEM zwar längerfristig mehr Ressourcen beansprucht, aber insbesondere bei der Schlüsselgröße und der Effizienz Vorteile gegenüber Classic McEliece bietet. Die größeren Schlüssel und die etwas längere Laufzeit im Vergleich zu ML-KEM werden dabei als vertretbarer Kompromiss für einen höheren Sicherheitsstandard angesehen, den viele Regierungsbehörden und Forschungseinrichtungen unterstützen.Die international anerkannte Bedeutung von FrodoKEM spiegelt sich auch in seiner Einbeziehung in Standardisierungsprozesse wider.

Die ISO arbeitet derzeit an einer Aufnahme in die ISO/IEC-18033-2-Norm, was die breite Akzeptanz und Anwendung dieser Technologie unterstreicht. Zudem steht FrodoKEM im Einklang mit den Empfehlungen verschiedener europäischer Sicherheitsbehörden, die eine diversifizierte und robuste kryptographische Infrastruktur für die Ära der Quantencomputer fordern.Darüber hinaus ist FrodoKEM ein Beispiel für die enge Zusammenarbeit zwischen Wissenschaft, Industrie und Behörden, um zukunftsfähige Lösungen zu entwickeln und umzusetzen. Microsoft Research trägt mit umfangreichen Analysen und Implementierungen zum wissenschaftlichen Fundament bei, während öffentliche Institutionen mit der Standardisierung den Rahmen für sichere Anwendungen schaffen. Das gemeinsame Ziel ist eine sichere digitale Zukunft, in der der Schutz sensibler Daten trotz des technologischen Fortschritts gewährleistet ist.

Die Entwicklungen im Bereich der Post-Quanten-Kryptographie zeigen einen klaren Trend: Einfachheit und Sicherheit gehen Hand in Hand. FrodoKEM verkörpert diesen Ansatz durch die Konzentration auf bewährte mathematische Probleme, die auch zukünftigen Rechenmethoden standhalten. Die Bereitschaft, für diese Sicherheit größere Schlüssel und etwas mehr Rechenzeit in Kauf zu nehmen, spricht für die hohe Bedeutung, die dem Schutz der Kommunikationsinfrastruktur beigemessen wird.Zusammenfassend ist FrodoKEM eine vielversprechende Lösung, die speziell für die Herausforderungen durch die Quantencomputer-Ära konzipiert wurde. Die Kombination aus unstrukturierten Gittern, dem gut untersuchten Learning with Errors-Problem und einem durchdachten Protokolldesign macht FrodoKEM zu einem wichtigen Baustein der quantensicheren Kryptographie.

Für Unternehmen, Behörden und Forschungseinrichtungen, die frühzeitig auf Post-Quanten-Kryptographie umsteigen möchten, bietet FrodoKEM Sicherheit, Zuverlässigkeit und Zukunftsfähigkeit.Wer sich tiefergehend mit FrodoKEM und dem Thema Post-Quanten-Kryptographie beschäftigen möchte, findet zahlreiche Ressourcen, darunter offizielle Spezifikationen, Implementierungen und weiterführende wissenschaftliche Arbeiten. Diese umfangreichen Materialien unterstützen Entwickler und Sicherheitsexperten dabei, FrodoKEM in Anwendungen zu integrieren und fit für das Zeitalter der Quantencomputer zu machen. Die Wahl von konservativen und robusten Algorithmen wie FrodoKEM trägt maßgeblich dazu bei, das Vertrauen in digitale Sicherheit auch in den kommenden Jahrzehnten aufrechtzuerhalten.