In der heutigen digitalen Welt ist Sicherheit im Umgang mit Software wichtiger denn je. Jüngste Berichte zeigen, dass eine ungewöhnliche, aber gefährliche Sicherheitslücke in Procolored Druckertreibern entdeckt wurde, über die Cyberkriminelle einen hochentwickelten Trojaner verbreiten konnten. Dieser Trojaner ist speziell darauf ausgelegt, Bitcoin-Geldbörsen der Nutzer zu infiltrieren und so Vermögenswerte im Wert von rund 950.000 US-Dollar zu entwenden. Dieses Ereignis hat nicht nur die Cybersecurity-Community alarmiert, sondern verdeutlicht auch, wie Angriffe heutzutage auf unerwartete Weise erfolgen können.

Die Situation wirft Fragen zur Sicherheit von Treibern, Softwarelieferketten und dem Schutz digitaler Vermögenswerte auf. Das Thema verdeutlicht die Dringlichkeit, bei scheinbar harmloser Software wie Druckertreibern strengere Sicherheitsstandards einzuhalten und die Benutzer für potenzielle Gefahren zu sensibilisieren. Die Procolored Druckertreiber werden von vielen Unternehmen und Privatnutzern weltweit verwendet, da sie eine unkomplizierte und effiziente Möglichkeit bieten, Drucker zu verwalten und zu betreiben. Durch die große Verbreitung der Treiber wurde ihre potenzielle Kompromittierung zu einer attraktiven Angriffsfläche für Cyberkriminelle. In den von Experten analysierten Fällen wurde festgestellt, dass der Trojaner als verstecktes Modul innerhalb der Treiber-Installationsdateien implementiert wurde.

Sobald Nutzer die infizierte Software herunterladen und installieren, beginnt der Trojaner im Hintergrund zu agieren, wobei er speziell nach digitalen Wallet-Dateien sucht, die häufig für die Aufbewahrung von Bitcoin genutzt werden. Die raffinierte Programmierung des Trojaners erlaubt es ihm, nicht nur Zugriff auf die Wallet-Daten zu erhalten, sondern auch Blockchain-Transaktionen zu manipulieren. Dies geschieht durch das Ersetzen von Bitcoin-Adressen in der Zwischenablage des Systems, sodass Nutzer unbeabsichtigt ihre Bitcoins an die Konten der Angreifer senden, wenn sie eine Transaktion durchführen. Dieses Vorgehen erschwert das unmittelbare Erkennen des Diebstahls, da für den Nutzer die Transaktion wie gewohnt aussieht. Die Schadsoftware agiert äußerst diskret und hinterlässt kaum Spuren, bis die Nutzer ihr Geld vermissen.

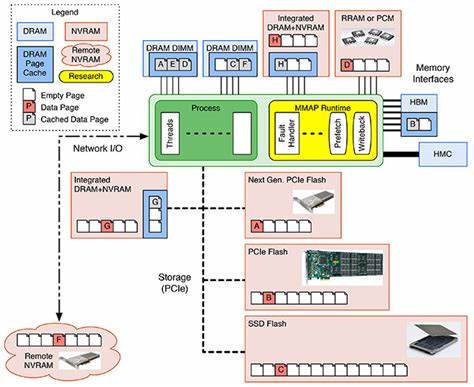

Die genaue Methode, wie der Trojaner in die Procolored Druckertreiber eingeschleust wurde, wird derzeit noch von Sicherheitsforschern untersucht. Erste Analysen deuten jedoch darauf hin, dass die Angreifer Schwachstellen in der Softwarelieferkette ausgenutzt haben könnten. Dies bedeutet, dass die eigentliche Quelle des Treibers kompromittiert wurde und somit die schädliche Software bereits beim Herunterladen der offiziellen Update-Server oder Download-Plattformen mitgeliefert wurde. Solche Supply-Chain-Attacken gelten als besonders gefährlich, da sie das Vertrauen der Nutzer in die offizielle Software und den Anbieter nachhaltig erschüttern. Neben der Analyse der technischen Hintergründe gewähren Experten auch Einblicke in die Schadensbilanz dieses Cyberangriffs.

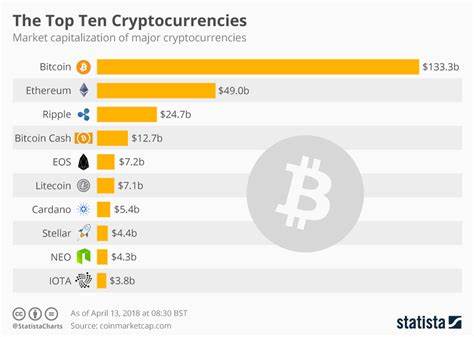

Insgesamt werden gemeldete Verluste von Bitcoin im Wert von etwa 950.000 US-Dollar angegeben. Dabei handelt es sich um eine beträchtliche Summe für eine Schadsoftware, die durch so eine ungewöhnliche Verbreitungsform im Druckertreiber zu einem lukrativen Angriffsmittel wurde. Die betroffenen Nutzer berichten häufig von unerklärlichen Bitcoin-Überweisungen, die sie erst bemerken, wenn sie ihre Wallet aktiv überprüfen. Bis dahin ist es für die Opfer jedoch meistens zu spät, um die gestohlenen Kryptowährungen zurückzuerhalten.

Die Vorfälle mit Procolored zeigen exemplarisch, wie Cyberkriminelle zunehmend auf kreative sowie weniger offensichtliche Angriffspunkte setzen. Während Druckertreiber im Allgemeinen als vertrauenswürdige und harmlose Softwarekomponenten angesehen werden, kann genau diese Einschätzung zu fatalen Sicherheitslücken führen. In einer Welt, in der Kryptowährungen stark an Bedeutung gewinnen, wird der Schutz digitaler Wallets immer wichtiger. Die Kombination aus digitalem Vermögen und raffinierter Malware stellt eine explosive Gefahr dar, die Anwender und Unternehmen verstärkt sensibilisieren muss. Um sich vor solchen Bedrohungen zu schützen, empfehlen Experten grundsätzlich, Druckertreiber und andere Software ausschließlich von offiziellen und vertrauenswürdigen Quellen zu beziehen.

Regelmäßige Updates und Sicherheitsüberprüfungen spielen in diesem Zusammenhang eine entscheidende Rolle. Zugleich ist es ratsam, spezielle Sicherheitslösungen zu verwenden, die bekannte Trojaner und Malware frühzeitig erkennen und blockieren können. Anwender sollten zudem ihre Bitcoin-Wallets mit zusätzlichen Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung und Cold-Storage-Methoden schützen, um potenzielle Schäden im Falle eines Angriffs zu minimieren. Darüber hinaus können Unternehmen, die Procolored oder ähnliche Treiber einsetzen, interne Sicherheitsrichtlinien implementieren, die das Risiko einer Infektion durch Schadsoftware reduzieren. Dazu zählen unter anderem regelmäßige Audits der eingesetzten Software, begrenzte Benutzerrechte bei der Installation von Treibern sowie Schulungen für Mitarbeiter im Umgang mit IT-Sicherheit und digitaler Hygiene.

Die Ereignisse um den Trojaner in Procolored Druckertreibern verdeutlichen eindrücklich, dass Cyberkriminelle ihre Angriffsmethoden kontinuierlich weiterentwickeln und auch vermeintlich unverdächtige Softwarebereiche ins Visier nehmen. Angesichts der enormen finanziellen Verluste für die betroffenen Bitcoin-Nutzer zeigt sich, wie wichtig es ist, bei der Nutzung jeglicher Software Wachsamkeit walten zu lassen und moderne Schutzmaßnahmen konsequent einzusetzen. Nur so kann der starke Anstieg an Schadsoftware und gezielten Angriffen auf digitale Vermögenswerte wirksam bekämpft werden. Zukunftsweisend könnten zudem technologische Innovationen im Bereich der Software-Sicherung und der Blockchain-Absicherung helfen, solche Angriffe zu verhindern. Eine verstärkte Zusammenarbeit zwischen Softwareherstellern, Sicherheitsexperten und Nutzern ist essenziell, um die Integrität und Sicherheit von digitalen Assets auch im Zeitalter wachsender Cybergefahren zu gewährleisten.