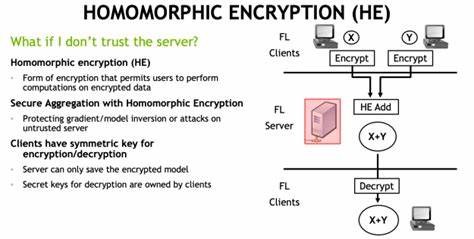

In einer zunehmend digital vernetzten Welt wächst der Bedarf an Technologien, die Zusammenarbeit über große Entfernungen hinweg ermöglichen und dabei höchste Sicherheitsansprüche erfüllen. Lokale Speicherung und Synchronisierung von Daten bieten die Möglichkeit, gemeinsam an Dokumenten oder Anwendungen zu arbeiten, ohne ständig online sein zu müssen. Conflict-free Replicated Data Types, kurz CRDTs, bilden hierbei eine Schlüsseltechnologie, um verteilte Datensätze ohne Konflikte und ohne zentrale Koordination effizient zu synchronisieren. Doch wie kann gleichzeitig sichergestellt werden, dass die Inhalte dieser Dokumente oder Datenquellen wirklich geheim bleiben – nicht nur vor potenziellen Angreifern, sondern selbst vor den Servern oder Dienstanbietern, die eigentlich nur den Abgleich der Daten ermöglichen sollen? Hier eröffnet homomorphe Verschlüsselung faszinierende neue Perspektiven. Homomorphe Verschlüsselung ist ein innovatives kryptographisches Verfahren, das es erlaubt, Berechnungen auf verschlüsselten Daten durchzuführen, ohne zuvor diese Daten entschlüsseln zu müssen.

Das bedeutet, dass ein Server oder eine Zwischeninstanz Daten hochsicher verarbeiten kann, ohne jemals den eigentlichen Inhalt einzusehen. Für Anwendungen, die auf CRDTs basieren, kann dies einen Paradigmenwechsel darstellen: Die Daten bleiben jederzeit geheim, während gleichzeitig eine asynchrone und dennoch konfliktfreie Synchronisation möglich wird. Um die Tragweite dieses Ansatzes zu verstehen, ist es wichtig, sowohl die Funktionsweise von CRDTs als auch die Grundlagen homomorpher Verschlüsselung näher zu beleuchten. CRDTs nehmen binnenverteilter Systeme eine besondere Rolle ein, indem sie es erlauben, gleichzeitige Änderungen an Datenobjekten konfliktfrei zu verschmelzen. Sie kommen besonders in lokal-first-Software zum Einsatz, wo Nutzerdaten hauptsächlich lokal abgespeichert werden und erst im Hintergrund synchronisiert werden, um Offline-Arbeit zu ermöglichen und Reaktionszeiten zu minimieren.

Das klassische Problem bei der Zusammenarbeit an geheimen Dokumenten oder sensiblen Datensammlungen ist, dass die Synchronisationsserver die Änderungen einerseits verarbeiten müssen und andererseits kein Wissen über die Inhalte erhalten sollen. Die bisher häufig eingesetzte Lösung lautet End-to-End-Verschlüsselung. Hierbei tauschen Nutzer einen geheimen Schlüssel aus, mit dem Daten vor dem Versenden verschlüsselt und erst auf den Endgeräten wieder entschlüsselt werden. Zwar ist der Datenschutz damit gewährleistet, doch entsteht eine neue Herausforderung: Der zentrale Server kann nicht mehr eigenständig die Dokumente mergen, da er die Inhalte nicht versteht. Dadurch ist entweder eine Synchronisation nur möglich, wenn alle Nutzer gleichzeitig online sind, oder es werden zahlreiche unkomprimierte Zustandsupdates hin- und hergeschickt, was bei längeren Offline-Phasen die Effizienz drastisch mindert.

Genau an diesem Punkt bringt homomorphe Verschlüsselung eine neue Dimension in das Spiel. Theoretisch kann damit ein Server Berechnungen auf verschlüsselten Werten ausführen und so zum Beispiel zwei verschiedene Zustände eines Dokuments zusammenführen, ohne jemals Einblick in die Inhalte zu erhalten. In der Praxis werden Rechenoperationen auf Daten umgesetzt, die nur in verschlüsselter Form vorliegen, und das Ergebnis bleibt ebenfalls verschlüsselt. Erst derjenige mit dem passenden Schlüssel kann das Resultat entschlüsseln und weiterverarbeiten. Dies würde die Notwendigkeit reduzieren, dass Nutzer gleichzeitig online sein müssen, und die Datenmenge bei der Synchronisation durch Serverseitiges Merging von Updates verringern.

Um den Eindruck von Einfachheit nicht zu täuschen, ist das Konzept der homomorphen Verschlüsselung technisch anspruchsvoll. Es gibt verschiedene Typen, die sich durch die erlaubten Rechenoperationen unterscheiden: Partielle homomorphe Verschlüsselung unterstützt entweder Addition oder Multiplikation, nicht jedoch beides zugleich. Einige Zwischenstufen erlauben beide Operationen, allerdings mit einer begrenzten Anzahl an Berechnungen, da jede Rechenoperation sogenanntes Rauschen hinzufügt, welches irgendwann die Entschlüsselung unmöglich macht. Die vollhomomorphe Verschlüsselung erlaubt theoretisch unbegrenzt viele Additionen und Multiplikationen, allerdings um den Preis hoher Rechenzeit und Ressourcenbedarf. Die Kombination von homomorpher Verschlüsselung mit CRDTs führt zu einem Zweck, der sorgfältige Gestaltung erfordert.

Ein einschlägiges Beispiel ist die Umsetzung eines “last write wins” Registers, das typischerweise zur Speicherung eines letzten geänderten Werts dient und bei Konflikten eine Uhrzeit oder Reihenfolge sowie eine eindeutige Identifikation des Verfassers berücksichtigt. Im unverschlüsselten Zustand kann bei der Zusammenführung zweier Versionen einfach per Vergleich entschieden werden, welches Update das aktuellste ist. Bei homomorpher Verschlüsselung ist dies komplexer, da keiner der beteiligten Server den aktuellen Wert bzw. den Vergleich zwangsläufig entschlüsseln kann. Es wird daher eine Implementierung benötigt, die alle Berechnungen auf verschlüsselten Daten ausführt, beispielsweise mittels logischer Operationen, die als sogenannten Boolesche Schaltkreise dargestellt werden.

Ein Vergleich zwischen zwei verschlüsselten Werten generiert auch einen verschlüsselten Wahrheitswert, der anschließend ohne Kenntnis seines Resultats verwendet wird, um das entsprechende Ergebnis auszuwählen. Damit bleibt das Verfahren komplett datenschutzfreundlich, ohne Informationen zu enthüllen – auch nicht über vergangene Entscheidungen oder Zwischenergebnisse. Diese Vorgehensweise bringt allerdings fundamentale Einschränkungen mit sich. Die Performanz solcher homomorpher Berechnungen ist aktuell extrem eingeschränkt. Benchmark-Vergleiche zeigen, dass verschlüsselte Operationen Millionen- bis milliardenfach langsamer sind als ihre unverschlüsselten Pendants.

Resourceintensive Schlüssel, teilweise im Bereich von Hunderten Megabyte, müssen verteilt werden, was den Overhead bei der Datenverarbeitung sichtbar erhöht. Außerdem müssen alle Operationen „worst-case“-sicher ausgeführt werden, also unabhängig von den konkreten Eingabewerten; Verzögerungen durch bedingte Logik oder variable Schleifen sind in verschlüsseltem Zustand nicht praktikabel, da sie Rückschlüsse auf die Daten zuließen. Dies hat erheblichen Einfluss auf die Gestaltung und Skalierbarkeit von komplexeren Datenstrukturen wie Maps innerhalb eines CRDT-Frameworks. Anders als bei unverschlüsselten Systemen, bei denen Daten und Schlüssel „sparse“ verwaltet werden können, ist bei homomorpher Verschlüsselung eine dichte und feste Struktur erforderlich. Jede Operation muss alle Elemente über nahezu den gesamten Bereich hinweg berücksichtigen, um keine Informationen preiszugeben.

Das verschlingt Speicher und Rechenzeit und limitiert die Praktikabilität für große Datensätze gegenwärtig deutlich. Trotz dieser Herausforderungen steht fest, dass homomorph verschlüsselte CRDTs einen bedeutenden Fortschritt im Bereich Datenschutz verteilter Anwendungen darstellen. Insbesondere in Kombination mit lokal-first-Software, die Wert auf dezentrale Arbeitsweise, Offline-Fähigkeit und hohe Sicherheit legt, ergeben sich vielversprechende Anwendungsfälle. Die Forschungslandschaft im Bereich sicherer verteilten Daten ist lebendig. Verschiedene Teams arbeiten an ergänzenden Ansätzen, um die Einschränkungen homomorpher Verschlüsselung zu adressieren oder diese mit anderen Verschlüsselungsschemata und Gruppensicherheitsprotokollen zu kombinieren.

Projekte wie Keyhive beschäftigen sich beispielsweise mit erweiterten Zugriffskontrollmechanismen für lokal-first Daten und zeigen, dass das Gesamtfeld der sicheren, verteilten Synchronisation sowohl technisch anspruchsvoll als auch innovativ ist. Homomorph verschlüsselte CRDTs stellen den Versuch dar, zwei scheinbar gegensätzliche Anforderungen zu vereinen: die vollständige Geheimhaltung sensibler Daten und die asynchrone, zuverlässige Zusammenarbeit über Netzwerke hinweg. Obwohl die Technologie heute noch nicht vollkommen praxistauglich und durch verschiedene Hürden limitiert ist, wächst das Verständnis von Designprinzipien und Anwendungsfällen rasch. Die Integration von Schaltungen für logische Operationen auf verschlüsseltem Datenmaterial ist bemerkenswert, zeigt aber auch, dass jede Anwendung im Detail sorgfältig geplant werden muss. Während wir weiterhin auf Fortschritte in den Bereichen Effizienz, Schlüsselmanagement und ressourcenschonende Berechnung warten, sollten Entwickler und Forschende die Möglichkeiten und Grenzen homomorph verschlüsselter CRDTs genau im Blick behalten.