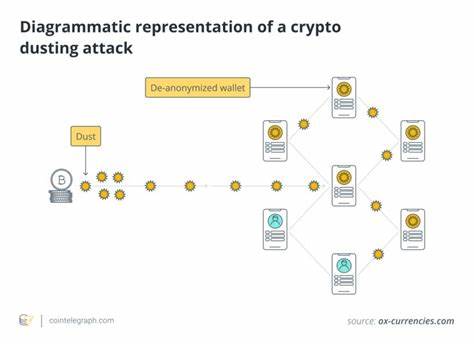

In der Welt der Kryptowährungen ist die Sicherheit von höchster Bedeutung. Die jüngste Bedrohung, die viele Krypto-Nutzer betrifft, ist der sogenannte "Crypto Dusting Attack" - eine raffinierte Methode, mit der Cyberkriminelle versuchen, die Privatsphäre und Sicherheit von Wallet-Besitzern zu kompromittieren. Doch was genau verbirgt sich hinter diesem Begriff, und wie kann man sich davor schützen? Ein Crypto Dusting Angriff tritt auf, wenn kleine Mengen an Krypto-Assets, genannt "Dust", von böswilligen Akteuren an mehrere Wallet-Adressen gesendet werden - ähnlich wie Staub, der über Blockchains verteilt wird. Die Blockchaintechnologie ermöglicht es zwar, Transaktionen transparent und nachverfolgbar zu gestalten, führt jedoch auch zu potenziellen Sicherheitslücken, die von geschickten Hackern ausgenutzt werden können. Durch das Versenden von Dust an Kryptowährungs-Wallets wollen Angreifer die Privatsphäre der Wallet-Besitzer verletzen, indem sie deren Vermögen verfolgen, wenn es von einer Adresse zur anderen verschoben wird.

Das Hauptziel der Angreifer besteht nicht darin, Kryptowährungen zu stehlen - denn einfacher Dust allein ermöglicht dies nicht -, sondern darin, die Wallet-Adresse des Opfers mit anderen Adressen zu verknüpfen, um sie durch Off-Blockchain-Hacking-Aktivitäten zu identifizieren. Um sich vor Crypto Dusting-Angriffen zu schützen, sollten Krypto-Nutzer einige bewährte Praktiken anwenden. Ein grundlegender Schutzmechanismus besteht darin, die Dust-Funds nicht zu kombinieren und zu verschieben, da Angreifer dann keine Transaktionen nachverfolgen können, um die Verbindungen herzustellen, die für das "Deanonymisieren" der Wallets erforderlich sind. Weitere Schutzmaßnahmen beinhalten die Verwendung von Privacy-Tools wie dem Onion Router (TOR) oder einem virtuellen privaten Netzwerk (VPN), um Anonymität und Sicherheit zu erhöhen. Die Verwendung eines hierarchischen deterministischen (HD) Wallets, das automatisch für jede neue Transaktion eine neue Adresse generiert, kann es Hackern erschweren, den Verlauf Ihrer Transaktionen zu verfolgen.

Darüber hinaus bieten Dust Conversion Services die Möglichkeit, Krypto-Staub automatisch in native Tokens umzuwandeln, die in zukünftigen Trades verwendet werden können. Es ist wichtig zu betonen, dass die meisten Krypto-Nutzer wahrscheinlich nie Opfer von Dusting-Angriffen werden. Dennoch ist es ratsam, sich proaktiv gegen potenzielle Gefahren zu schützen und eine grundlegende Kenntnis über Kryptowährungssicherheit zu erlangen. Durch die Beachtung dieser Schritte können Krypto-Enthusiasten ihre Gelder sichern und unerwünschten Angriffen erfolgreich begegnen.