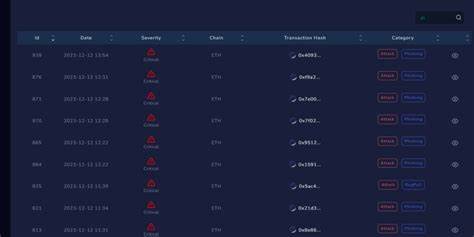

Die Welt der Kryptowährungen steht vor einer wachsenden Bedrohung durch Phishing-Angriffe mit sogenannten Crypto Drainers. Eine kürzlich durchgeführte Untersuchung von Check Point Research deckt einen besorgniserregenden Trend in der Kryptolandschaft auf. Die Kryptogemeinschaft beobachtet eine alarmierende Zunahme von raffinierten Phishing-Angriffen. Diese Bedrohungen zeichnen sich durch ihre einzigartige Herangehensweise aus, die eine Vielzahl von Blockchain-Netzwerken ins Visier nimmt, von Ethereum und Binance Smart Chain bis Polygon, Avalanche und fast 20 weiteren Netzwerken, indem sie eine Wallet-Draining-Technik verwenden. Check Points Threat Intel Blockchain-System identifizierte und alarmierte uns über solche Phishing-Angriffe.

Während unserer Untersuchung einiger der Angriffe stießen wir auf eine wiederkehrende Adresse: 0x412f10aad96fd78da6736387e2c84931ac20313f und 0x0000d38a234679F88dd6343d34E26DCB50C30000, die als Engel-Drainer-Adresse bekannt sind. "Angel Drainer" bezieht sich auf eine berüchtigte Phishing-Gruppe, die in Cyberangriffen, insbesondere im Bereich der Kryptowährungen, involviert ist. Diese Gruppe wurde mit verschiedenen bösartigen Aktivitäten in Verbindung gebracht, einschließlich dem Abfluss von Kryptowährungs-Wallets durch raffinierte Phishing-Systeme. Trotz der Schließung ähnlicher Gruppen wie Inferno Drainer, die dabei halfen, über 80 Millionen US-Dollar in Kryptowährungen zu stehlen, setzt Angel Drainer seine Operationen fort. Diese Wallet-Drainer verlangen von Hackern einen Prozentsatz des gestohlenen Betrags im Austausch für die Bereitstellung von Wallet-Draining-Skripten und anderen Dienstleistungen.

Die anhaltende Präsenz solcher Scam-as-a-Service-Entitäten stellt erhebliche Herausforderungen für den Kryptomarkt dar und betont die Bedeutung robuster Sicherheitsmaßnahmen zum Schutz der Benutzer und ihrer Vermögenswerte. Bei der Untersuchung des Angel Drainer-Kits in freier Wildbahn stießen wir auf ein Forum, das uns Informationen über den Angel Drainer-Service lieferte. Bevor wir uns auf einige der Techniken einlassen, die Angel Drainer verwendet, erklären wir, was ein Crypto Drainer ist. Ein Crypto-Draining-Kit ist darauf ausgelegt, Cyberdiebstahl zu erleichtern, indem es Gelder aus digitalen Wallets abfließen lässt. Es funktioniert hauptsächlich durch Phishing-Betrügereien, bei denen Opfer dazu verleitet werden, ihre Wallet-Daten auf gefälschten Websites einzugeben.

Crypto-Drainer, auch als Kryptowährungs-Diebe bezeichnet, sind bösartige Programme oder Skripte, die entwickelt wurden, um Kryptowährungen aus den Wallets von Opfern ohne deren Zustimmung illegal zu übertragen. Die Vorgehensweise bei den meisten Crypto-Drainern ist relativ einfach: Start einer bösartigen Kampagne: Angreifer erstellen gefälschte Airdrop- oder Phishing-Kampagnen, die oft in sozialen Medien oder per E-Mail beworben werden und kostenlose Tokens anlocken, um Benutzer zu verleiten. Täuschende Website: Benutzer, die versuchen, diese Tokens zu beanspruchen, werden auf eine betrügerische Website geleitet, die eine echte Token-Verteilungsplattform imitiert. Wallet-Verbindung: Benutzer werden aufgefordert, ihre Wallets mit der Website zu verbinden, um sich für die nachfolgende Angriffsphase vorzubereiten, ohne sofort kompromittiert zu werden. Interaktion mit einem Smart Contract: Der Benutzer wird dazu verleitet, mit einem bösartigen Smart Contract im Rahmen der Airdrop-Behauptung zu interagieren, der heimlich die Berechtigung des Angreifers durch Funktionen wie "Genehmigen" oder "Zulassen" erhöht.

Übertragung von Vermögenswerten und Verschleierung: Unwissentlich gewährt der Benutzer dem Angreifer Zugriff auf seine Gelder, ermöglicht den Diebstahl von Token ohne weitere Benutzerinteraktion. Angreifer verwenden dann Methoden wie Mixer oder mehrere Transfers, um ihre Spuren zu verwischen und die gestohlenen Vermögenswerte zu liquidieren. Die Genehmigung im Zusammenhang mit ERC-20-Token ist eine Funktion, die es Token-Inhabern ermöglicht, einem Spender (wie einem Smart Contract) die Übertragung von Tokens in ihrem Namen zu genehmigen, ohne für jede Genehmigungstransaktion auf der Chain zu handeln. Dies kann durch das Off-Chain-Unterzeichnen einer Nachricht mit dem privaten Schlüssel des Token-Inhabers erfolgen, der Details wie die Adresse des Spenders, die Menge, die sie ausgeben dürfen, und eine Gültigkeitsdauer enthält. Diese signierte Nachricht kann dann vom Spender oder einem Vertrag verwendet werden, um die Genehmigung auf der Chain zu setzen.

Die Genehmigungsfunktion verbessert die Benutzererfahrung, indem sie die Transaktionskosten reduziert und Interaktionen in dezentralen Anwendungen (dApps) streamlinet, insbesondere im DeFi-Sektor. Wenn der Benutzer getäuscht wird und eine solche Funktion unterschreibt, wird der Angreifer in der Lage sein, seine Gelder zu übertragen. Ein weiterer interessanter Aspekt dieses Verhaltens ist, dass keine Spur in die Blockchain aufgenommen wird, da das Signieren Off-Chain über die Kommunikation zwischen der Wallet und der Phishing-DeFi-Website erfolgt. Tauchen wir tiefer ein. Fangen wir an, uns eine der Transaktionen anzusehen, die von der Angel Drainer-Technik verwendet werden: 0xb60c32fb28aa6160df6f472f494f162b997aa49fb06776dce250aff80602a8a3 Wenn wir die Transaktionsprotokolle analysieren, können wir einige Hauptereignisse sehen: Ereignis für Übertragung der Eigentümerschaft.