In der ständig wachsenden Bedrohungslandschaft der Cybersicherheit hat sich die Phishing-Kampagne namens PoisonSeed als besonders gefährlich erwiesen. Angreifer hinter dieser Kampagne konzentrieren sich auf hochkarätige Ziele wie Mailchimp, Mailgun und Zoho – allesamt prominente Anbieter von E-Mail-Dienstleistungen und Customer-Relationship-Management (CRM) Systemen. Ihr Ziel ist es, Zugang zu wertvollen Konten zu erlangen, um umfangreiche E-Mail-Listen zu entwenden und für die Verbreitung von Spam und Kryptowährungsbetrug zu nutzen. Dabei zeigt PoisonSeed eine beeindruckende technische Raffinesse und nutzt raffinierte Täuschungsmanöver, die selbst erfahrene Nutzer in die Falle locken können. Die Entdeckung von PoisonSeed geht auf die Arbeit der Cybersicherheitsfirma Silent Push zurück, die den komplexen Angriff umfangreich analysierte.

Nach ihren Erkenntnissen gehört PoisonSeed zu jenen Bedrohungsakteuren, die bereits für die bekannten Phishing-Attacken auf Mailchimp und SendGrid im Zusammenhang mit den Sicherheitsvorfällen um Troy Hunt verantwortlich sind. Dieses Vorgehen folgt einem strategischen Muster: Die Angreifer erzeugen täuschend echte Phishing-Seiten, die den originalen Anmeldeseiten der Dienste in nichts nachstehen und verwenden ausgefeilte Täuschungen, um das Vertrauen der Nutzer zu gewinnen. Die Phishing-Kampagne beginnt meist mit dem Erstellen von gefälschten Login-Pages, die sogenannte pixel-perfekte Replikate der echten Websites sind. Diese Seiten verfügen über Domains, die den legitimen stark ähneln, beispielsweise mail-chimpservices[.]com oder mailchimp-sso[.

]com, die auf den ersten Blick kaum verdächtig wirken. Die Opfer erhalten dann Phishing-E-Mails, in denen sie auf Probleme mit ihren Zugriffsrechten hingewiesen werden, die angeblich durch „sendeprivilegien eingeschränkt“ seien. Der geschickte Einsatz scheinbar offizieller Absenderadressen und authentischer Domains erhöht die Glaubwürdigkeit der Nachricht erheblich. Sobald ein Nutzer seine Anmeldedaten auf einer dieser gefälschten Seiten eingibt, greifen die Angreifer schnell zu. In einem dokumentierten Fall stellten sie eine neue API-Verbindung her, um trotz möglicher Passwortänderungen oder Kontosperrungen Zugriff auf die E-Mail-Konten zu behalten.

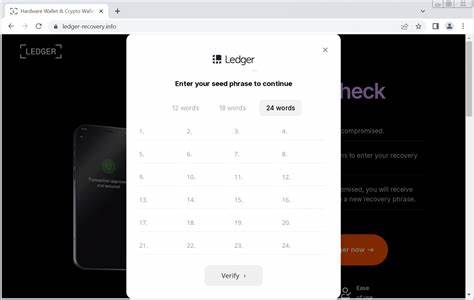

Insbesondere bei Mailchimp wurde gezeigt, dass diese Techniken es ermöglichen, enorme E-Mail-Verteilerbanken zu extrahieren, die sodann für weitere Betrugsversuche, wie den Versand von betrügerischen Mails mit Kryptowährungsthemen, genutzt werden. Ein weiterer bemerkenswerter Fall im März 2025 betraf einen Angriff auf das SendGrid-Konto von Akamai. Hier wurden Phishing-Nachrichten verschickt, die scheinbar von einer echten Akamai-E-Mail-Adresse versendet wurden, was die Authentizität der Meldungen verstärkte und Empfänger zur Eingabe sensibler Daten verleiten sollte. Die Nachrichten lenkten die Opfer auf eine Falle, die eine vermeintliche Umstellung von Coinbase auf selbstverwaltete Wallets vorgab. Angreifer stellten in diesen Mails sogenannte Seed-Phrasen bereit, in der Hoffnung, dass Nutzer diese wiederverwendeten.

Sobald die Seed-Phrasen mehrfach genutzt werden, können die Angreifer die dahinterliegenden Kryptowährungskonten übernehmen und die Vermögenswerte stehlen. Diese Vorgehensweise, die als Seed-Phrase-Poisoning bezeichnet wird, ist ein speziell auf die Kryptowährungsbranche zugeschnittener Angriffstrick und zeigt die hohe Spezialisierung der PoisonSeed-Gruppe. Die Kampagne ist kein isoliertes Ereignis, sondern scheint Teil eines groß angelegten Angriffszyklus zu sein, der verschiedene Stufen von technischen und sozialen Manipulationen kombiniert, um maximale Wirkung zu erzielen. Die Verbindungen von PoisonSeed zu anderen bekannten Bedrohungsakteuren wie Scattered Spider sind komplex und nur teilweise bestätigt. Während viele Forscher früher annehmen, dass PoisonSeed und Scattered Spider identisch oder eng verbunden seien, deuten neuere Analysen darauf hin, dass eher eine Verbindung zur CryptoChameleon-Gruppe besteht.

Diese Gruppe ist durch ihre Spezialisierung auf Phishing-Kits bekannt, die besonders gut auf Kryptowährungsunternehmen wie Coinbase und Ledger zugeschnitten sind. Die Wahl bestimmter Domain-Registrare und die technische Entwicklung der Phishing-Seiten unterstützen diese Theorie. Angriffe wie PoisonSeed zeigen eindringlich, wie wichtig der Schutz von E-Mail-Konten und CRM-Systemen für Unternehmen heute ist. Sie dienen als Eingangspforten für Angreifer, die über den Diebstahl von Zugangsdaten weitreichenden Schaden anrichten können. Die Kompromittierung eines Mailchimp-Kontos kann nicht nur den Ruf eines Unternehmens massiv schädigen, sondern auch das Vertrauen der Kunden erschüttern und finanzielle Verluste durch Betrug verursachen.

Unternehmen und Nutzer müssen daher wachsam sein und auf mehrere Sicherheitsmaßnahmen setzen. Die Implementierung von Multi-Faktor-Authentifizierung (MFA) ist ein wichtiger Schritt, der den Missbrauch von gestohlenen Zugangsdaten erheblich erschwert. Gleichzeitig sollte Aufklärung über Phishing-Techniken und eine gesunde Skepsis gegenüber unerwarteten E-Mails mit Links zu Anmeldeseiten gefördert werden. Unternehmen können zudem auf spezialisierte Sicherheitslösungen zurückgreifen, die verdächtiges Verhalten in E-Mail-Konten erkennen und zeitnah Alarm schlagen. Die Analysten von Silent Push haben eine Liste von Indikatoren für kommende Angriffe veröffentlicht und bieten weiterhin wichtige Einblicke in die Taktiken der PoisonSeed-Kampagne.

Organisationen, die sich gegen solche Bedrohungen wappnen wollen, sollten den Austausch von Informationen über neue Phishing-Trends fördern und ihre Sicherheitsvorkehrungen regelmäßig testen und anpassen. Insgesamt ist PoisonSeed ein aktuelles Beispiel für die fortschreitende Professionalisierung von Cyberkriminellen, die gezielte und technisch ausgereifte Angriffe auf kritische Dienste durchführen. Diese Bedrohung unterstreicht die Notwendigkeit eines proaktiven Sicherheitsansatzes, der technische Schutzmaßnahmen, bewährte Sicherheitsrichtlinien und eine kontinuierliche Sensibilisierung der Benutzer kombiniert, um den immer raffinierteren Methoden von Angreifern einen Schritt voraus zu sein. Die Sicherheitslage im Bereich E-Mail und CRM wird sich in den kommenden Jahren weiterentwickeln, und die Lehren aus PoisonSeed sollten als Weckruf für Unternehmen weltweit dienen, ihre Schutzmechanismen zu stärken und gezielt gegen Phishing-Bedrohungen vorzugehen.