In der heutigen digitalen Welt ist die Sicherheit von Nutzerdaten und der Schutz vor unbefugtem Zugriff von größter Bedeutung. Insbesondere bei der Entwicklung moderner Anwendungen rückt das Thema Authentifizierung immer mehr in den Fokus. FusionAuth bietet eine umfassende Authentifizierungslösung, die Unternehmen die volle Kontrolle über ihre Nutzerverwaltung und Sicherheitsmechanismen ermöglicht. Im Zentrum steht dabei das Prinzip, dass Unternehmen ihre Authentifizierung selbst besitzen und maßgeschneidert an ihre Anforderungen anpassen können. Das Video „FusionAuth System Design: Build Auth That You Own“ erläutert eindrucksvoll die Architektur und Gestaltungskonzepte, die hinter dieser Lösung stehen und zeigt, wie ein robustes Authentifizierungssystem erfolgreich implementiert werden kann.

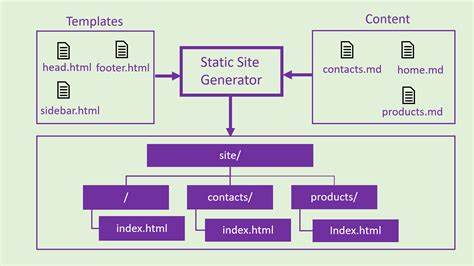

Das Interesse an solchen autonomen Systemen steigt stetig, denn vertrauenswürdige und skalierbare Authentifizierung ist das Rückgrat zahlreicher digitaler Geschäftsmodelle. FusionAuth ermöglicht es Unternehmen, neben bewährten Sicherheitsstandards wie OAuth2, OpenID Connect und SAML auch individuelle Workflows und Integrationen zu realisieren. Die Plattform zeichnet sich durch modulare Komponenten aus, die eine flexible Anpassung erlauben. Das zugrundeliegende Systemdesign setzt konsequent auf Skalierbarkeit, Ausfallsicherheit und einfache Bedienbarkeit. Neben der technischen Infrastruktur verstehen die Entwickler von FusionAuth auch die Bedeutung von Benutzerfreundlichkeit und nahtloser Integration.

Ein zentrales Element des Systemdesigns ist die Trennung zwischen Identitätsverwaltung und der Anwendungslogik. Dadurch können Unternehmen ihre App-Entwicklung unabhängig und agil gestalten, während Sicherheitsaspekte zentral verwaltet werden. Dies reduziert Komplexität und erhöht die Sicherheit nachhaltig. Die Architektur unterstützt vielfältige Authentifizierungsmethoden, vom klassischen Username-Passwort-Verfahren bis hin zu modernen Multi-Faktor-Authentifizierungen und Social Login-Providern wie Google oder Facebook. Diese Flexibilität erlaubt es, verschiedenste Nutzerbedürfnisse abzudecken und die User Experience spürbar zu verbessern.

Besonders hervorzuheben ist die Möglichkeit, FusionAuth On-Premises oder in der Cloud zu betreiben. Unternehmen, die Wert auf Datenhoheit und Compliance legen, können dadurch selbst entscheiden, wie und wo ihre Authentifizierungsdaten gespeichert werden. Dies schafft ein hohes Maß an Vertrauen und Sicherheit, was in Zeiten verschärfter Datenschutzbestimmungen von enormer Bedeutung ist. Die Plattform bietet zudem umfangreiche APIs, die nahtlose Integrationen mit bestehenden Systemen und Services ermöglichen. So lassen sich vorhandene Benutzerpools migrieren oder neue Anwendungen schnell und effizient mit Authentifizierungsfunktionen ausstatten.

Ein weiterer Vorteil von FusionAuth ist die hohe Performance und Skalierbarkeit, die auch bei stark wachsenden Nutzerzahlen einen stabilen Betrieb gewährleistet. Die Unterstützung von Single Sign-On (SSO) erleichtert dabei das Nutzer-Management in komplexen IT-Landschaften und steigert die Produktivität. Sicherheit und Datenschutz sind keine Nebenaspekte, sondern integraler Bestandteil des Systemdesigns. Mit Funktionen wie Passwort-Hashing, Brute-Force-Schutz, Audit-Logs und konfigurierbaren Sicherheitsrichtlinien erfüllt FusionAuth hohe Anforderungen moderner Sicherheitstrends. Für Entwickler bietet die Plattform eine umfassende Dokumentation und eine lebendige Community, die den Einstieg erleichtert und den Erfahrungsaustausch fördert.

Das Video zur Systemgestaltung liefert wertvolle Einblicke in Architekturentscheidungen, nachvollziehbare Designmuster und praktische Tipps, um eigene Authentifizierungslösungen zu realisieren. FusionAuth geht über reine Authentifizierung hinaus und bietet Funktionen für Benutzerregistrierung, das Management von Rollen und Berechtigungen sowie die Anpassung des Nutzer-Interfaces. Unternehmen profitieren so von einer durchgängigen Lösung, die zeiteffizient und kostengünstig implementiert werden kann. Die Eigenverantwortung beim Betrieb einer Authentifizierungsplattform stellt einen strategischen Vorteil dar. Je weniger man auf externe Auth-Dienste angewiesen ist, desto größer ist die Kontrolle über Sicherheitsprozesse und Nutzerdaten.

Das erhöht die Unabhängigkeit und ermöglicht maßgeschneiderte Lösungen, die sich flexibel skalieren lassen. FusionAuth zeigt eindrucksvoll, wie modernes Systemdesign für Authentifizierung aussehen kann: modular, sicher, skalierbar und anwendungsfreundlich. Gerade im Zeitalter von steigenden Cyberangriffen und strengeren Datenschutzanforderungen gewinnt die Möglichkeit, die eigene Authentifizierungslösung zu besitzen und zu steuern, immer mehr an Relevanz. Summarisch lässt sich sagen, dass FusionAuth nicht nur technische Innovationen mitbringt, sondern auch Unternehmen zu mehr Selbstbestimmung bei der Verwaltung von Identitäten verhilft. Die zunehmende Digitalisierung erfordert solche Lösungen, die kompromisslos Sicherheit und Flexibilität kombinieren.

Für Organisationen, die ihre Nutzerverwaltung und Zugangskontrollen optimieren möchten, ist FusionAuth eine ausgezeichnete Wahl, die zukunftsfähige und robuste Authentifizierung ermöglicht und dabei den Schutz der Nutzerdaten stets in den Mittelpunkt stellt.

![FusionAuth System Design: Build Auth That You Own [video]](/images/ABC46058-070A-4AC5-92FD-E1093BBCC18B)