In der heutigen digitalen Zeit sind Cyberbedrohungen stetig im Wandel. Die Verbreitung von Malware erfolgt immer gezielter und unter Einsatz neuer Tricks. Eine besonders bemerkenswerte und alarmierende Masche wurde durch Sicherheitsforscher der renommierten »Laboratorium Kaspersky« entdeckt: der Trojaner BrowserVenom, der sich geschickt als DeepSeek für Windows tarnt. Dieses Vorgehen demonstriert eindrücklich, wie Angreifer legitime Anwendungen und die zunehmende Begeisterung für KI-Tools ausnutzen, um ahnungslose Nutzer zu täuschen und an wertvolle persönliche Daten zu gelangen. DeepSeek ist ein bekanntes KI-basiertes Programm, das häufig für unterschiedliche Anwendungen auf Windows-PCs genutzt wird.

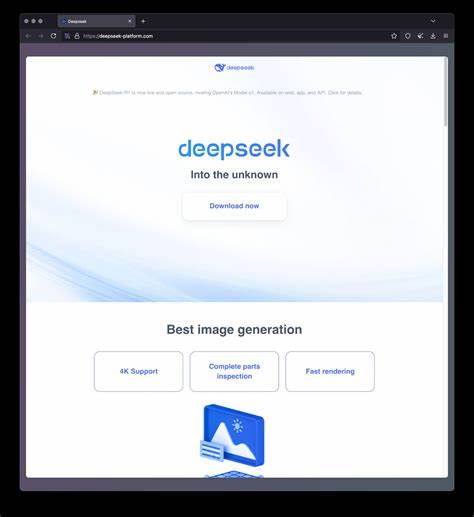

Cyberkriminelle haben genau diese Popularität ausgeschöpft, indem sie eine täuschend echte Phishing-Webseite erstellt haben, die den offiziellen DeepSeek-Webauftritt imitiert. Die url https[:]//deepseek-platform[.]com wurde dabei so gestaltet, dass sie bei Google & Co. unter den Top-Treffern zu Suchanfragen wie »deepseek r1« erscheint, was die Erfolgschancen noch weiter erhöht. Sobald ein Nutzer diese manipulierte Seite besucht, erfolgt automatisch eine Prüfung des Betriebssystems.

Für Anwender, die Windows verwenden, öffnet sich eine Seite mit einem auffälligen Button »Try now« (»Jetzt ausprobieren«). Diese klare Handlungsaufforderung soll Besucher dazu verleiten, die Installation des als »AI_Launcher_1.21.exe« bezeichneten Programms zu starten. Der Clou: Neben der scheinbar echten KI-Anwendung DeepSeek-R1 wird der heimtückische Trojaner BrowserVenom im Hintergrund mitinstalliert.

Der BrowserVenom-Trojaner bringt dabei gefährliche Funktionen mit sich. Unter anderem installiert er ein bösartiges Sicherheitszertifikat in das Zertifikate-Speicher des Systems, um dadurch späteren Sicherheitswarnungen zu entgehen und legitime Webseiten zu täuschen. Des Weiteren wird auf betroffenen Rechnern der Datenverkehr nicht nur abgefangen, sondern über einen kontrollierten Proxy-Server der Angreifer umgeleitet. Mit dieser Technik sind sämtliche Browseraktivitäten der Opfer angreifbar und ausspähbar. Insbesondere Browser, die auf Chromium basieren wie Google Chrome oder Microsoft Edge, werden manipuliert, indem der Trojaner den Parameter proxy-server in allen relevanten Verknüpfungen (LNK-Dateien) ergänzt.

Für Nutzer von Gecko-basierten Browsern wie Mozilla Firefox oder Tor Browser werden spezielle Konfigurationsdateien angepasst, um ebenso die Kontrolle über den Netzwerkverkehr zu erlangen. Diese Modifikationen ermöglichen es den Angreifern, den gesamten Online-Verkehr mitzulesen, zu entschlüsseln und sensible Informationen abzugreifen. Die Auswirkungen eines erfolgreichen Angriffs mit BrowserVenom sind gravierend. Neben dem Verlust von Zugangsdaten, Bankinformationen und Kommunikationsinhalten sind die Privatsphäre und Integrität des Systems massiv gefährdet. Darüber hinaus können Betroffene selbst unbemerkt in Botnetze eingebunden werden oder weitere Schadsoftware nachgeladen werden, was die Komplexität der Bedrohung noch erhöht.

Die Malware-Kampagne ist kein lokales Problem. Berichte zeigen, dass bereits Anwender in Ländern wie Brasilien, Mexiko, Indien, Nepal, Südafrika, Ägypten und Kuba von den Angriffen betroffen sind. Die globale Verbreitung macht klare Maßnahmen zum Schutz vor BrowserVenom und ähnlichen Gefahren unabdingbar. Besonders besorgniserregend ist, dass Betrüger vermehrt legitime KI-Programme als Köder verwenden, um neue Opfer in die Falle zu locken. Neben DeepSeek sind auch Fake-Versionen von ChatGPT, Grok oder anderen AI-Anwendungen verbreitet, um Vertrauen zu erzeugen und die Hemmschwelle der Nutzer zu senken.

Da künstliche Intelligenz ein immer stärker wachsender Bereich ist, steigt damit leider auch die Zahl der Cyberangriffe, die dieses Thema aufgreifen. Sicherheitsexperten empfehlen daher höchste Vorsicht und gesunden Skeptizismus beim Herunterladen von Software, insbesondere wenn diese von vermeintlich bekannten Webseiten stammt, die ungewohnt wirken oder über Suchmaschinen an prominenter Stelle auftauchen. Es lohnt sich, die URL genau zu prüfen und offizielle Quellen direkt zu nutzen. Zudem sollten stets aktuelle Antivirensoftware und Systeme auf dem neuesten Stand gehalten werden, um durch Updates neuere Sicherheitslücken zu schließen. Technisch versierte Anwender können zusätzlich Prüftools nutzen, um verdächtige Zertifikate zu erkennen und Proxy-Einstellungen zu kontrollieren beziehungsweise zurückzusetzen.

Für Unternehmen ist ein umfassendes Sicherheitskonzept inklusive Monitoring unerlässlich, um frühzeitig ungewöhnliche Aktivitäten zu erkennen und zu verhindern, dass Malware Diese exfiltriert. Schutz beginnt auch bei der Bildung: Aufklärung über soziale Ingenieurskunst, Phishing und die Methoden moderner Schadprogramme stärkt das Bewusstsein der Nutzer. Regelmäßige Schulungen und klare Richtlinien zum Umgang mit digitalen Tools helfen, die Verbreitung derartiger Trojaner einzudämmen. Zusammenfassend zeigt die Kampagne rund um den BrowserVenom-Trojaner, dass Cyberkriminelle immer ausgefeiltere Methoden anwenden, um Nutzer im digitalen Raum zu täuschen. In einer Zeit, in der KI-basierte Services immer populärer werden, ist Wachsamkeit und ein robustes Sicherheitsbewusstsein wichtiger denn je.