Im Mai 2025 erschütterte ein bedeutender Sicherheitsvorfall die Cyberkriminellen-Szene und sorgte für Schlagzeilen in der Kryptowelt. Die berüchtigte Ransomware-as-a-Service (RaaS)-Gruppe LockBit fiel einem gezielten Hackerangriff zum Opfer, der die preisgekrönte Identität und Methoden der Gruppe in Frage stellte. Der Vorfall führte zur Freilegung von rund 60.000 Bitcoin-Adressen sowie weiteren sensiblen Daten, was nicht nur für die Hacker-Community, sondern auch für Sicherheitsforscher und Regierungsbehörden weltweit erhebliche Auswirkungen hatte. Die ungewöhnliche Reaktion von LockBit, ein Kopfgeld zur Ergreifung des unbekannten Hackers auszusetzen, ist ein weiteres Indiz für die Schwere des Angriffs und eine interessante Wendung in der komplexen Welt der Cybersicherheit und Cyberkriminalität.

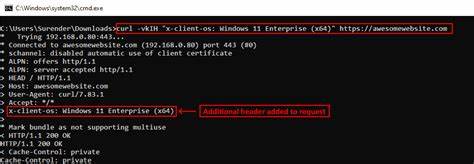

Der Angriff auf LockBit wurde von der Blockchain-Sicherheitsfirma SlowMist aufgedeckt, die am 8. Mai 2025 publik machte, dass Unbekannte über eine bislang unentdeckte Sicherheitslücke (PHP 0-day oder 1-day) in das Backend-System und die Admin-Konsole von LockBit eingedrungen waren. Diese Schwachstelle ermöglichte es den Angreifern, Zugriff auf eine Vielzahl sensibler Daten zu erlangen, die in komprimierter Form auf dem gehackten Server auffindbar waren. Neben den Bitcoin-Adressen waren unter anderem private Schlüssel, interne Chat-Protokolle und Informationen zu verbundenen Entitäten Teil des Datenlecks. Das durch die Hacker hinterlassene Statement „Don’t do crime CRIME IS BAD crime is bad xoxo from Prague“ brachte trotz des ernsten Vorfalls eine gewisse Ironie mit sich.

LockBit selbst reagierte öffentlich und äußerte gegenüber dem Sicherheitsforscher Rey, dass lediglich Wallet-Adressen und Chat-Protokolle veröffentlicht wurden und keine decryptoren oder Quellcodes entwendet wurden. Dennoch stellt der Angriff eine signifikante Schwächung des Vertrauens der LockBit-Affiliates und Klienten dar. Die Analyse der ausgelesenen Bitcoin-Wallets ergab, dass die Transaktionen einen klaren Weg bis zu bekannten Krypto-Börsen nahmen. Dies deutet darauf hin, dass die Angreifer bereits versuchten, die erbeuteten Gelder auszuzahlen oder zu waschen, um ihre Spuren zu verwischen. Das Nachverfolgen solcher Transaktionen ist zentral für die Aufklärung von Kryptodiebstählen und spielt eine wichtige Rolle bei der Bekämpfung von Cyberkriminalität.

Die Tatsache, dass LockBit ein Kopfgeld für Informationen über die Identität des mutmaßlichen Hackers mit dem Spitznamen „xoxo“ aus Prag auslobte, sorgte für zusätzliche Aufmerksamkeit. Diese Aktion ist bemerkenswert, da Ransomware-Gruppen üblicherweise im Verborgenen agieren und gegnerische Hacker lieber in die Anonymität drängen, als preisbewusst nach ihnen zu jagen. Das Angebot beläuft sich auf eine Gegenleistung für verlässliche und genaue Hinweise zum Hacker, was den Stellenwert des Vorfalls für LockBit widerspiegelt. Die Ransomware-Gang LockBit steht seit Längerem im Fokus der US-Behörden. Ihnen werden über 2.

500 Ransomware-Angriffe in mehr als 120 Ländern zur Last gelegt. Allein 1.800 dieser Angriffe sollen sich auf US-Infrastruktur und Unternehmen beziehen. Die US-Justiz gibt an, dass LockBit bisher Lösegeldforderungen in Höhe von über 500 Millionen US-Dollar durchsetzen konnte. Wenn man zudem Ausfallzeiten und Kosten für die Wiederherstellung von Daten berücksichtigt, bewegen sich die Gesamtschäden im Bereich von mehreren Milliarden Dollar.

Dieses Ausmaß an Aktivitäten macht LockBit zu einem der gefährlichsten Akteure im Ransomware-Bereich weltweit. Die Offenlegung von Bitcoin-Adressen, privaten Schlüsseldateien sowie internen Kommunikationsdaten stellt nicht nur eine Sicherheitslücke bei LockBit selbst dar, sondern schafft auch neue Untersuchungsansätze für Ermittlungsbehörden und Blockchain-Forensiker. Der Vorfall illustriert aber auch die kontinuierlichen Risiken, die durch „Zero-Day“-Sicherheitslücken entstehen. Diese sogenannten „Nulltage“ sind Schwachstellen, die zuvor unbekannt waren und vom Hersteller noch nicht gepatcht wurden. Die Ausnutzung solcher Lücken ist besonders gefährlich, da sie große Systeme innerhalb kürzester Zeit kompromittieren können, bevor Gegenmaßnahmen eingeleitet werden können.

Die Rolle von Blockchain-Sicherheitsfirmen wie SlowMist wird im Kontext der Cybersicherheit zudem immer bedeutender. Sie agieren als Wächter und Frühwarnsysteme, die böswillige Aktivitäten aufdecken, analysieren und an die Öffentlichkeit tragen. Ihre Erkenntnisse ermöglichen es Regierungen, Unternehmen und der breiten Öffentlichkeit, sich besser zu schützen und Strategien gegen zukünftige Angriffe zu entwickeln. Darüber hinaus wirft der Vorfall ein Schlaglicht auf die zunehmende Komplexität der Bedrohungslage im Bereich der Kryptowährungen. Während die Blockchain-Technologie Transparenz und Unveränderlichkeit verspricht, sind die Infrastruktur und die Ökosysteme darum herum weiterhin anfällig für Hackerangriffe, Betrugsversuche und organisierte Cyberkriminalität.

Die Sicherheit von Wallets, privaten Schlüsseln und Backend-Systemen bleibt ein kritischer Faktor. Die Tatsache, dass LockBit nach dem Hack behauptet, wesentliche Werkzeuge wie Locker-Builder, Decryptoren und Quellcodes seien nicht kompromittiert worden, scheint zwar eine Schadensbegrenzung zu sein. Dennoch hatte der Angreifer Zugriff auf entscheidende administrative Ressourcen, was Zweifel an der inneren Sicherungsstruktur und der Technologie hinter der RaaS-Plattform weckt. Eine solche Sicherheitslücke könnte das Vertrauen innerhalb des Netzwerks erschüttern und zu einem Vertrauensverlust bei Kooperationspartnern und kriminellen Kunden führen. Die ungewöhnliche Reaktion LockBits mit der Aussetzung eines Kopfgeldes für Hinweise auf den Angreifer ist auch ein Zeichen dafür, dass die Pandemie der Cyberkriminalität nicht nur auf Seiten der Opfer, sondern auch unter den Tätern selbst zu internen Konflikten und Konflikten führt.

Ebenso zeigt der Vorfall Parallelen zu staatlichen und privaten Akteuren, die ebenfalls auf Belohnungen setzen, um Hacker oder Whistleblower zu identifizieren. Darüber hinaus ist der Kontext wichtig, dass LockBit auf der Fahndungsliste der US-Regierung steht. Die USA verfolgen zahlreiche Ransomware-Gruppen mit verschiedenen Strafverfolgungsprogrammen und Belohnungen. Der Angriff auf LockBit und die Reaktion darauf könnten auch als Strategien der Cyberabwehr gewertet werden, die zunehmend aggressiver werden und Hacker sowie Kriminelle stärker ins Visier nehmen. Der Vorfall bringt weiterhin Diskussionen über die ethische Dimension der Kryptowährungen und deren Nutzung in kriminellen Netzwerken in den Vordergrund.

Während Bitcoin speziell oft mit illegalen Aktivitäten assoziiert wird, ist es faktisch eine dezentrale Währung mit zahlreichen legitimen Anwendungsbereichen. Die Herausforderung besteht darin, die Balance zwischen Privatsphäre und Transparenz, Freiheit und Sicherheit zu halten. Zusammenfassend lässt sich sagen, dass die Sicherheitslücke bei LockBit eine Vielzahl von Fragen aufwirft, die von Systemintegrität, Cyberkriminalität und Blockchain-Sicherheit bis hin zu strafrechtlichem Vorgehen gegen digitale Bedrohungen reichen. Die Offenlegung von 60.000 Bitcoin-Adressen, verbunden mit sensiblen Daten, ist nicht nur ein herber Rückschlag für LockBit, sondern auch ein Beweis für die unverminderte Gefahr, die von Ransomware-Gruppen ausgeht.

Die Krypto-Community, Sicherheitsforscher und Behörden müssen die Geschehnisse genau beobachten und aus den Erkenntnissen lernen, um bessere Schutzmechanismen zu entwickeln und zukünftigen Angriffen wirkungsvoller entgegenzutreten. Gleichzeitig mahnt der Vorfall dazu, nicht nur auf technologische Sicherheit zu setzen, sondern eine ganzheitliche Strategie zu verfolgen, die auch regulatorische, forensische und internationale Kooperationsaspekte umfasst. Die kommenden Monate dürften zeigen, wie die Ermittlungen verlaufen und ob es gelingt, den mutmaßlichen Hacker „xoxo“ zu identifizieren und eventuell strafrechtlich zu verfolgen. Die Sicherheitslücke bei LockBit ist ein mahnendes Beispiel dafür, dass selbst kriminelle Organisationen nicht vor Angriffen geschützt sind – und dass Cybersicherheit ein stetiger Wettkampf zwischen Angreifern und Verteidigern bleibt.