Die Domain Name System (DNS)-Infrastruktur bildet das Rückgrat des Internets, indem sie Domainnamen in IP-Adressen übersetzt und so den Zugang zu Webseiten ermöglicht. Obwohl DNS vor allem für die Namensauflösung bekannt ist, lassen sich in DNS-Einträgen auch Nutzdaten speichern – darunter sogar Bilder. Die Idee, Bilder in DNS einzubetten, eröffnet faszinierende Möglichkeiten, insbesondere im Bereich der Datenübertragung und kreativer Netzwerkkommunikation. Doch wie genau funktioniert das Verstecken von Bildern in DNS-Einträgen und welche Herausforderungen müssen überwunden werden? Grundlage der Speicherung von Bildern im DNS sind sogenannte TXT-Records. Diese DNS-Textdatensätze ermöglichen es, beliebige Textinformationen zu einem Domainnamen zu speichern.

Im Gegensatz zu anderen DNS-Eintragstypen sind TXT-Records relativ flexibel und werden häufig für diverse Zwecke wie SPF (Sender Policy Framework) oder DKIM (Domain Keys Identified Mail) genutzt. Die Speicherung von Bildern in TXT-Records ist jedoch deutlich ungewöhnlicher und erfordert ein gewisses technisches Verständnis. Der erste Schritt besteht darin, das Bild in ein format zu bringen, das sich als Text speichern lässt. Rohdaten eines Bildes bestehen aus Binärdaten, die sich nicht direkt in einem DNS-Textdatensatz ablegen lassen. Daher muss das Bild zunächst in eine Textdarstellung umgewandelt werden.

Ein gängiger Ansatz ist das Konvertieren in hexadezimale Zeichenfolgen. Das Werkzeug xxd, zum Beispiel, kann binäre Bilddaten in eine hexadezimale Textrepräsentation transformieren. Ein Beispielbefehl dafür lautet: xxd -p output.jpg > output.txt.

Dieser Vorgang transformiert die Bilddatei in eine lange Textkette aus 0-9 und a-f Zeichen. Obwohl Hexdarstellung einfach zu implementieren ist, benötigt sie jedoch mehr Speicherplatz als andere Kodierungen, insbesondere Base64, weil sie die Daten auf das Doppelte der ursprünglichen Länge aufbläht. Base64 ist eine effizientere Methode, die Daten nur etwa um den Faktor 1,33 größer macht, verursacht aber aufgrund der komplexeren Kodierung etwas mehr Aufwand bei der Decodierung. Für experimentelle Zwecke und den Aufbau eines ersten Prototyps ist die Hex-Darstellung jedoch völlig ausreichend. Eine wesentliche technische Hürde beim Speichern der Bilddaten in DNS ist die maximale Länge eines einzelnen TXT-Records.

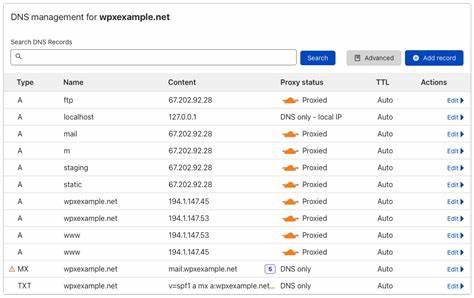

DNS-Spezifikationen geben eine maximale Größe von 255 Bytes pro Eintrag vor, praktisch setzen Cloud-DNS-Anbieter wie Cloudflare eine Grenze von etwa 2048 Zeichen, bevor Fehler auftreten oder die Abfrage scheitert. Das bedeutet, dass ein großes Bild nicht einfach an einem Stück als TXT-Eintrag gespeichert werden kann. Stattdessen müssen die hexadezimalen Daten in mehrere kleinere „Chunks“ (Abschnitte) aufgeteilt werden. Hier kommt ein einfacher Python-Skript ins Spiel, der die Bilddaten zeilenweise liest, neue Zeilen entfernt, und die lange Zeichenkette in 2048 Zeichen lange Fragmente zerlegt. Für jedes Fragment wird ein separater TXT-Record erstellt, jeweils beschriftet mit einer fortlaufenden Nummer, zum Beispiel dnsimg-1.

domain.com, dnsimg-2.domain.com usw. Um später alle Teile wieder korrekt zusammensetzen zu können, wird außerdem ein weiterer TXT-Eintrag dnsimg-count.

domain.com benötigt, der angibt, wie viele Teile das Bild insgesamt besitzt. Nach dem Erstellen der DNS-Zonen-Datei mit diesen Einträgen kann die Datei in Cloudflare oder ähnlichen DNS-Providern importiert werden. Die Einträge brauchen dann einige Minuten zur Propagierung im globalen DNS-System, ehe sie über das Internet abrufbar sind. Das Abrufen der Bilddaten erfolgt durch aufeinanderfolgende Abfragen der einzelnen TXT-Records.

Ein weiterer Python-Skript kann dazu verwendet werden, diese Anfragen parallel zu machen, die Daten zu sammeln und die einzelnen hexadezimalen Fragmente zu einem einzigen großen Hex-String zusammenzufügen. Anschließend kann diese lange Zeichenkette in die ursprünglichen Binärdaten zurückkonvertiert und als Bilddatei gespeichert werden. Die Herausforderung besteht darin sicherzustellen, dass alle Teile verfügbar sind, da fehlende oder nicht propagierte TXT-Einträge zu einem beschädigten Bild führen können. Einige Benutzer haben beim ersten Versuch spontane Fehler durch fehlende DNS-Propagation beobachtet, die sich aber durch etwas Geduld und erneutes Abfragen lösen lassen. Laut Erfahrungsberichten können Bilder in rund 20 bis 30 Chunks mit je 2048 Zeichen bei mittlerer Dateigröße verarbeitet werden.

Die Auflösung und die Dateigröße sind allerdings begrenzt, da sehr große Dateien – beispielsweise über 1 Megabyte – von DNS-Providern wie Cloudflare abgelehnt oder nicht vollständig gespeichert werden. Dies könnte an internen Limitierungen oder Sicherheitsrichtlinien liegen, die eine übermäßige Belastung durch große DNS-TXT-Einträge verhindern sollen. Trotz der Beschränkungen ist das Speichern von Bildern in DNS-Einträgen ein spannendes Konzept. Für normale Web-Anwendungen ist dieser Ansatz eher unpraktisch, aber für kreative Zwecke, versteckte Kommunikation oder sogar Notfall-Datenübertragung kann das Protokoll eine interessante Alternative darstellen. Das Verfahren ist robust und ermöglicht, Bilder ohne traditionelle Webserver einfach über die DNS-Funktionalität verfügbar zu machen.

Der praktische Nutzen dieses Verfahrens liegt zum Beispiel in der Nutzung von DNS als verstecktem Speicher oder als Teil eines Protokolls zur Übertragung kleiner Datenpakete in Umgebungen mit Beschränkungen. Es könnte auch im Bereich der Cybersicherheit oder für Anti-Zensur-Technologien spannend sein, um Informationen dezentral verteilt und schwer auffindbar abzulegen. Zusätzlich haben Entwickler Web-Tools programmiert, die anhand einer eingegebenen Domain automatisch versuchen, die entsprechenden TXT-Records auszulesen, die Chunks zusammenzufügen und das Bild direkt im Browser anzuzeigen. Solche Tools machen es Interessierten besonders leicht, mit dieser Technik zu experimentieren, ohne die DNS-Records manuell abfragen zu müssen. Die Zukunft dieser Technik könnte durch Verbesserungen in der Datenkompression und Optimierung der Kodierungsverfahren noch interessanter werden.

Base64 oder andere effizientere Formen der Kodierung, kombiniert mit einer besseren Steuerung der Chunk-Größen und intelligentem Umgang mit DNS-Limitierungen, könnten die Speicherkapazität und Zuverlässigkeit deutlich erhöhen. Abschließend lässt sich sagen: Das Verstecken von Bildern in DNS-Records ist nicht nur ein faszinierendes technisches Experiment, sondern öffnet auch Türen für kreative und unkonventionelle Verwendungen der DNS-Infrastruktur, die weit über ihre ursprüngliche Aufgabe hinausgehen. Wer sich mit Netzwerken, DNS und Datenübertragung beschäftigt, sollte sich diese innovative Methode näher anschauen und damit experimentieren – es könnte schon bald nützliche neue Anwendungsfälle geben.